С 1 марта 2026 года в силу вступает Приказ ФСТЭК России №117, который заменяет собой действовавший ранее Приказ №17. Он существенно меняет подход к защите информации в государственных и муниципальных информационных системах. Приказ теперь не просто уточняет перечень мер безопасности, а превращает защиту информационных систем в управляемый, измеримый и непрерывный процесс.

Новый стандарт унифицирует подходы к защите данных, снижает риски утечек и учитывает реалии современной ИТ‑инфраструктуры: облака, удаленный доступ, мобильные рабочие места, контейнеризацию, микросервисную архитектуру и возросшую роль подрядчиков. В этой статье подробно разберем ключевые изменения Приказа №117.

В этой статье

- Основные положения и ключевые требования

- Расширение зоны ответственности

- Новые технологические требования

- Технологические ограничения

- Измеримые показатели и регулярная отчетность

- Требования к сотрудникам предприятий

- Оперативные сроки реагирования и мониторинг

- Полный жизненный цикл безопасности и безопасная разработка программного обеспечения

- Обязательные технические решения

- Работа с подрядчиками

- Несоблюдение требований приказа ФСТЭК России №117

- Что делать компаниям сейчас

Основные положения и ключевые требования

Приказ ФСТЭК №117 ставит несколько стратегических задач, направленных на создание единого, безопасного и доверенного цифрового пространства для государственного сектора:

- Унификация подходов к безопасности. Документ устанавливает единые требования для всех организаций госсектора, ликвидируя различия в подходах и создавая общий стандарт защиты информации.

- Обеспечение конфиденциальности информации. Приказ укрепляет основу для доверия граждан к государственным электронным сервисам и информационным системам.

- Снижение рисков утечки данных и несанкционированного доступа для предотвращения потенциальных убытков для государственного и общества.

- Безопасное внедрение современных технологий. В отношении новых технологий приказ ставит две ключевые цели: обеспечение точности и контролируемости систем через использование только доверенных технологий и российского ПО, а также установление полного запрета на обработку критически важной информации в публичных облачных сервисах.

1. Расширение зоны ответственности

Раньше, согласно Приказу № 17, обязанность выполнять требования по защите информации была только у операторов государственных информационных систем (ГИС), официально зарегистрированных и эксплуатируемых в статусе ГИС.

Теперь требования становятся обязательными для любых информационных систем, которые используются в работе государственных органов, учреждений и унитарных предприятий — независимо от того, имеют они статус ГИС или нет.

Под регулирование подпадают абсолютно все информационные системы:

- Государственных и муниципальных органов.

- Государственных учреждений и унитарных предприятий.

- Любых систем, получающих данные из государственных информационных систем (ГИС).

Исключение: системы спецслужб, высших органов власти и системы управления вооружением.

Под регуляцию подпадает больше организаций, а значит — увеличивается объем ИС, которые нужно приводить в соответствие требованиям ФСТЭК. Для реселлеров системного ПО и интеграторов это означает рост спроса на аудит, миграцию на российское ПО и перестройку архитектуры.

Следите за новостями дистрибьютора «1С‑Рарус», в следующей статье разберем кого коснутся изменения приказа ФСТЭК и как они повлияют на партнерскую сеть «1С»

2. Новые технологические требования

Приказ впервые устанавливает конкретные требования защиты к современным технологиям:

- Контейнерные среды и оркестрация — необходимо обеспечить безопасность контейнерных платформ (Kubernetes, Docker).

- Веб-технологии и API — обязательная защита веб‑приложений и интерфейсов программного взаимодействия.

- Интернет вещей (IoT) — защита подключенных устройств и датчиков.

- Искусственный интеллект — требования к безопасности систем ИИ и машинного обучения.

- Мобильные решения — защита мобильных устройств и приложений.

3. Технологические ограничения

Доступ к внутренним ресурсам должен осуществляться только через корпоративные средства защиты или сертифицированные СКЗИ.

Документ устанавливает прямые запреты и ограничения:

- Полный запрет иностранного ПО во всех информационных системах, подпадающих под действие приказа.

- Запрет публичных облачных сервисов для обработки критически важной информации.

- Обязательное использование сертифицированных средств защиты (СЗИ и СКЗИ).

- Для систем искусственного интеллекта допустимы только доверенные технологии и российское программное обеспечение.

Организациям придется пересматривать ИТ‑ландшафт: отказываться от иностранных решений, облаков общего назначения, несертифицированных способов организации удаленного доступа. Это напрямую влияет на архитектуру инфраструктуры и бюджеты ИТ‑проектов.

4. Измеримые показатели и регулярная отчетность

Безопасность становится измеряемой. Регулярные оценки и отчетность становятся обязательными элементами процесса управления безопасностью — они встроены прямо в аналитический контур ИБ‑системы.

Согласно приказу, обязательства по расчету показателей и по отчетности лежат на операторах (обладателях) информации, то есть организациях, которые отвечают за работу государственных информационных систем (ГИС), иных ИС государственных органов, учреждений, унитарных предприятий и муниципальных ИС.

Этим организациям необходимо регулярно проводить оценку состояния защиты информации:

- Расчет показателя защищенности — каждые 6 месяцев.

- Контроль системы защиты с отчетом в ФСТЭК — раз в 2 года.

- Контроль уровня защищенности — раз в 3 года или после инцидента.

Этот контроль должен быть оформлен в виде отчета, отражающего:

- методы и результаты проверки;

- выводы о соответствии требований;

- предложения по корректирующим мероприятиям.

Отчетность должна предоставляться в ФСТЭК не позднее 5 рабочих дней с даты расчета или завершения проверки. И должна содержать значения показателей и служить регулятору для мониторинга текущего состояния защиты и оценки эффективности реализованных мер.

Информационная безопасность перестает быть внутренним делом компании. Появляется регулярная отчетность перед ФСТЭК, а значит — необходимость выстроить автоматизированный сбор показателей и прозрачные процессы контроля.

Требования к сотрудникам предприятий

Новые требования Приказа ФСТЭК №117 затрагивают не только технические меры, но и кадровую готовность организации. Они направлены на повышение качества и профессионализма специалистов, которые участвуют в защите информации государственных и иных критически значимых систем.

Вводятся конкретные требования к квалификации персонала:

- Не менее 30% сотрудников ИБ-подразделения должны иметь профильное образование или переподготовку в области информационной безопасности.

- Обязательная оценка знаний всего персонала проводится раз в 3 года.

- Внеочередное обучение после каждого компьютерного инцидента, произошедшего у оператора.

- Сотрудники без подготовки не допускаются к работе с ГИС.

- Закрепление ответственности — обязанности по защите информации должны быть прописаны в должностных инструкциях и трудовых договорах.

Информационная безопасность становится отдельной управляемой функцией, а не дополнительной нагрузкой на ИТ‑отдел. Организациям госсектора необходимо будет инвестировать в системное обучение, формирование специализированных команд и интеграцию процессов ИБ в общую структуру управления.

6. Оперативные сроки реагирования и мониторинг

Приказ №117 обновляет требования по управлению уязвимостями и мониторингу информационной безопасности, делая их не только техническими, но и организационными обязательствами для операторов (обладателей) информационных систем, подпадающих под действие приказа.

Приказом закреплены конкретные сроки устранения уязвимостей:

- критические уязвимости — до 24 часов;

- уязвимости с высоким риском — до 7 дней;

- уязвимости среднего и низкого уровня — порядок устранения определяется внутренними регламентами организации, исходя из особенностей функционирования системы.

Также усиливаются требования к мониторингу ИБ:

- обязательное внедрение автоматизированных систем мониторинга, позволяющие собирать, анализировать и прогнозировать события безопасности;

- Мероприятия по мониторингу должны соответствовать разделам ГОСТ Р 59547‑2021 «Защита информации. Мониторинг информационной безопасности. Общие положения».

- Организации обязаны вести отчетность по результатам мониторинга.

Взаимодействие с ГосСОПКА

Приказ №117 сохраняет и уточняет требования предыдущего приказа №17 по взаимодействию с Государственной системой обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА):

- операторы государственных информационных систем обязаны поддерживать непрерывное взаимодействие с ГосСОПКА;

- взаимодействие может осуществляться как напрямую, так и через коммерческие центры мониторинга ИБ, имеющие соглашение с Национальным координационным центром по компьютерным инцидентам.

Обязательное расследование инцидентов

При выявлении инцидентов безопасности организация обязана:

- Задокументировать события и результаты расследования.

- Принять меры по локализации, нейтрализации и предотвращению повторного возникновения.

- Включить результаты расследования в отчётность и использовать их для корректировки процессов мониторинга и реагирования.

Без автоматизированного мониторинга, процессов реагирования и дежурных команд выполнить такие требования невозможно. Фактически информационная безопасность переходит в режим постоянной операционной готовности.

7. Полный жизненный цикл безопасности и безопасная разработка программного обеспечения

Требования ИБ должны учитываться на всех этапах жизненного цикла информационных систем:

- при проектировании и закупке;

- в эксплуатации;

- при модернизации;

- при выводе из эксплуатации.

Для разработки ПО устанавливаются конкретные требования:

- При самостоятельной разработке — обязательное соблюдение ГОСТ Р 6939‑2024.

- При привлечении подрядчиков — включение требований безопасной разработки в техническое задание.

- Внедрение практик безопасного программирования на всех этапах жизненного цикла.

8. Обязательные технические решения

Приказ ФСТЭК №117 напрямую не перечисляет конкретные продукты, которые обязана использовать каждая организация. Но требует внедрения категорий средств защиты в зависимости от класса защищенности системы (К1‑К3). Класс определяется уровнем значимости информации и масштабом ИС: чем выше риск, тем строже требования.

Основные категории необходимых решений и примеры продуктов, которые может предложить заказчикам партнерская сеть «1С»:

| Категории технических решений для соответствия приказу ФСТЭК №117 | Какие решения предложить |

|---|---|

|

Сетевые средства защиты: межсетевые экраны, системы обнаружения/предотвращения вторжений (СОВ/IPS) |

Kaspersky NGFW, |

|

Мониторинг и анализ: системы централизованного сбора и корреляции событий безопасности (SIEM) |

Kaspersky Smart I, |

|

Защита конечных точек: решения класса EDR/XDR для контроля устройств |

Kaspersky EDR для бизнеса Оптимальный, |

|

Криптография и доступ: сертифицированные СКЗИ для аутентификации и шифрования каналов |

КриптоПро NGate, |

|

Защита приложений: WAF и средства защиты API |

WAF Dallas Lock |

|

Управление уязвимостями: инструменты для контроля конфигураций и устранения «дыр» |

Сканер-ВС/TERRIER 3.0 |

Правильное определение класса защищенности — основа для подбора решений и проведению работ внедрения. Экспертиза в этом вопросе ваше ключевое конкурентное преимущество при работе с заказчиками с требованиями ФСТЭК.

Нужна помощь с проектом для госзаказчика?

Если у вас есть запрос на построение инфраструктуры, но не хватает экспертизы по подбору решений под требования ФСТЭК №117 — обратитесь за консультацией.

Дистрибьютор «1С‑Рарус» предлагает экспертную поддержку по подбору сертифицированных продуктов. Доступна помощь с классификацией системы, архитектурой и выбором средств защиты, соответствующих приказу.

9. Работа с подрядчиками

В приказе ФСТЭК №117 регламентирован процесс работы с подрядчиками ИТ- и ИБ услуг при реализации проектов.

Требования распространяются на:

- подрядчиков по ИТ‑разработке;

- ИБ-интеграторов;

- сервисные компании (аутсорсинг, мониторинг и тд.);

- компании, которым предоставляется удаленный доступ к ИС.

Если подрядчики получают доступ к информационным системам или данным организации:

- обязаны соблюдать политику ИБ заказчика и требования безопасной разработки;

- требования по защите информации должны быть зафиксированы в договорах;

- подрядчики включаются в контур ответственности по ИБ.

Ответственность за защиту информации остается за оператором ИС, даже если работы переданы подрядчику. При привлечении внешних исполнителей требования по ИБ должны быть прямо зафиксированы в договорах и регламентах доступа. Аутсорсинг не освобождает от ответственности — подрядчики лишь входят в контур защиты, но отвечать перед регулятором будет оператор.

10. Несоблюдение требований приказа ФСТЭК России №117

Невыполнение требований влечет:

- приостановку работы несоответствующих систем;

- административную ответственность по ст. 13.12 КоАП РФ и штрафы до 100 тыс. руб.;

- ответственность за утечки данных по ст. 13.11 КоАП РФ и штрафы до 15 млн руб.

Несоответствие новым требованиям — это риск остановки ИТ‑систем, штрафов и репутационных потерь.

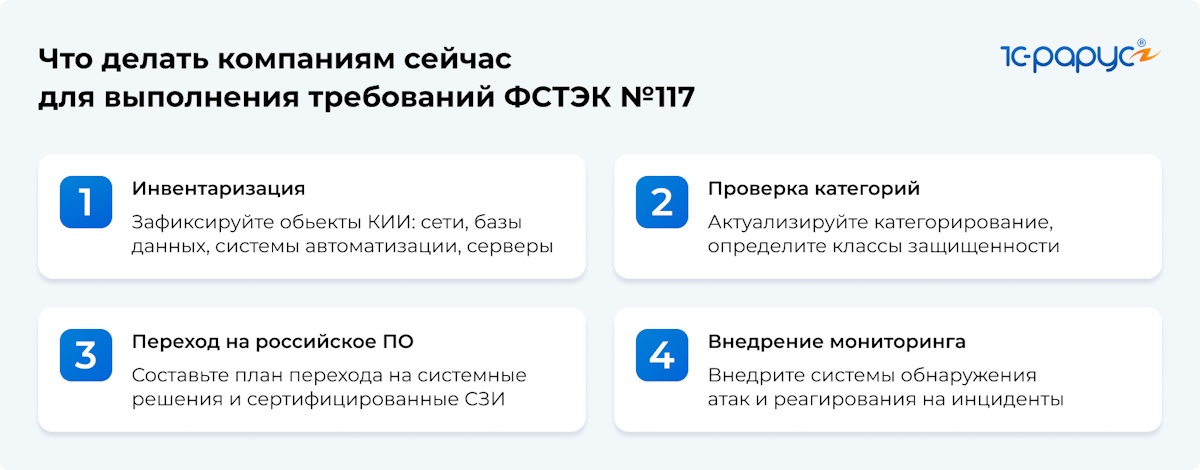

Что делать компаниям сейчас

Чтобы соответствовать новым требованиям без штрафов и сбоев, компаниям необходимо прямо сейчас развернуть работу по четырем ключевым направлениям:

По итогу: если организация финансируется из государственного или муниципального бюджета, либо является государственным предприятием, с 1 марта 2026 года она обязана привести все свои информационные системы в соответствие с новыми предписаниями ФСТЭК с повышенными требованиями к обеспечению информационной безопасности.

Это требование больше не зависит только от статуса государственных информационных систем (ГИС), а охватывает весь цифровой контур организации.

В следующих статьях разобрали кого коснулись изменения, дали советы по подготовке к исполнению приказа ФСТЭК №117 и как действовать партнерам сети «1С» в новых реалиях.

По вопросам приобретения продуктов обращайтесь в отдел продаж системного программного обеспечения:

- эл. почта: soft@rarus.ru;

- тел.: +7 (495) 642-78-78;

- или в ваше региональное представительство компании «1С‑Рарус».